A estas alturas, ya debe estar en boca de todos que Windows 8 pasó a ser oficialmente RTM, lo que representa un fin de desarrollo sobre el producto y la entrega de éste a fabricantes que lo estarán entregando con la disponibilidad general después de Octubre 26 del presente año.

Lo que es nuevo y muy interesante hoy, 15 de Agosto de 2012, es que todos los que tengan suscripciones MSDN o TechNet, ya pueden acceder al producto final desde mucho antes a su lanzamiento, pero la noticia buena se extiende a que además, se ha liberado una versión de prueba de Windows 8 Enterprise por 90 días para descarga general, la pueden obtener desde aquí: http://msdn.microsoft.com/es-es/evalcenter/jj554510.aspx

*Nota: Con Windows 8 Enterprise podrán probar durante ese período todas las características nuevas y mejoradas de este sistema operativo.

Introducción a AppLocker

En este artículo, hablaremos sobre los cambios que hay en una de las mejores características de seguridad que maneja Windows desde su versión anterior llamada AppLocker.

AppLocker como lo mencioné, salió a la luz con el flamante Windows 7, y nació como una actualización a las Políticas de Restricción de Software que no estaban dando abasto suficiente con su funcionamiento a los requerimientos sobre el contról de las aplicaciones en nuestros escritorios empresariales. AppLocker permite a los administradores de TI, de una forma centralizada por medio de unas políticas de grupo, o localmente, Permitir o Denegar la ejecución de aplicaciones en Windows, con diferentes filtros y metadatos que nos permitían hacer de estas restricciones una estupenda herramienta contra el software no autorizado en los equipos de la empresa. con AppLocker podemos llegar a establecer una política para que pongamos como base una versión de aplicación, y no autoricemos versiones posteriores (Aún sin conocerlas) o versiones inferiores.

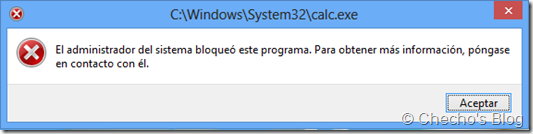

Hasta Windows 7, existían tres tipos de políticas: Reglas de ejecutables, Reglas de Windows Installer, Reglas de scripts; con esto Windows aseguraba casi todo el tipo de software que se puede correr en una máquina. Tanto en Windows 7, como en Windows 8, al tratar de ejecutar alguna de las aplicaciones que estaban restringidas, o no estaban en el rango de permitidas, incluso elevando privilegios, obtenemos un mensaje similar al siguiente:

*Nota: Una pequeña diferencia en Windows 8, es una pequeña variable con respecto al mensaje, y además, sólo lo muestra cuando se llama al ejecutable directamente elevando privilegios.

La idea con Windows 8 para AppLocker, como con BitLocker, es mantener los grandes logros que se consiguieron con la característica, pero además, brindar mejoras notables que aprovechen el enfoque del nuevo sistema operativo.

Como se habrán dado cuenta por la Pantalla de Inicio, desde la Developer Preview, existe un nuevo modelo de aplicaciones conocidas antes como Aplicaciones Metro, ahora llamadas oficialmente Aplicaciones de Windows 8. Este modelo representa diferentes cambios en sus comportamientos, como el hecho de que predeterminadamente no se cierran, sino que pasan a un estado de suspensión, memoria compartida, etc, pero además, a parte de que este tipo de aplicaciones se instala en unos directorios diferentes a Archivos de Programas, no son ejecutables, sino que mantienen una sola extensión (.appx), que les permite identificarse e instalarse en Windows 8 como si fuese un registro.

Por estas, y otras razones que van más por el lado de desarrollo, AppLocker ha implementado un nuevo tipo de regla denominada: Reglas de aplicaciones empaquetadas. De esta forma, ahora podremos basarnos en los diferentes metadatos de estas aplicaciones de interfaz moderna para permitir o denegar de la misma forma que se hace en el escritorio de una manera centralizada.

Configurando Reglas de aplicaciones empaquetadas

Para acceder a estas reglas, y más específicamente a la Consola de AppLocker, realizamos los siguientes pasos:

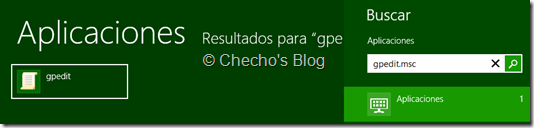

En la Pantalla de Inicio, ejecutamos: gpedit.msc

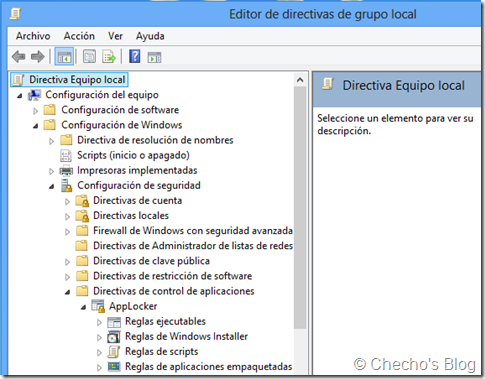

En la Consola de Editor de directivas de grupo local, expandimos Configuración de Windows, Configuración de Seguridad, Directivas de control de aplicaciones, AppLocker:

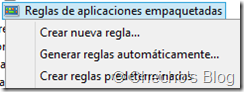

Hacemos clic derecho sobre Reglas de aplicaciones empaquetadas, y seleccionamos Crear nueva regla:

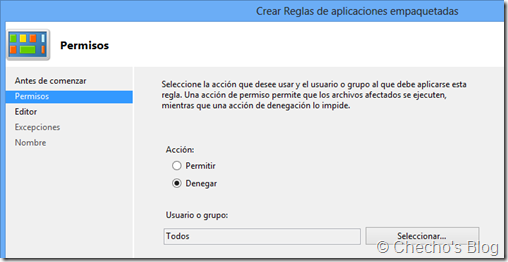

A partir de aquí, se abrirá el asistente para crear una nueva regla empaquetada, en la segunda página, debemos decidir si queremos Permitir o Denegar, obviamente, la más popular sería la segunda. Después de esto, debajo de Usuarios o grupos, debemos escoger para qué usuarios va dirigido, predeterminadamente está para todos, por lo que afecta al usuario que está creando la regla también:

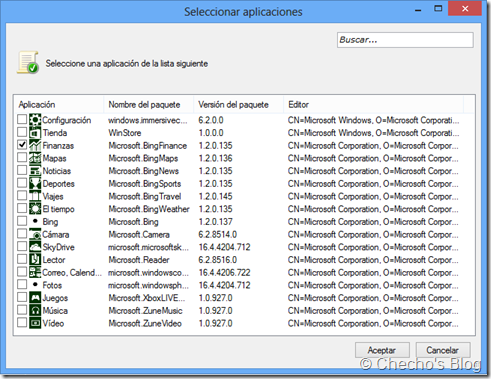

En la página de Editor, tendremos dos opciones, referenciar una aplicación empaquetada como referencia (Aplicaciones de Windows 8), o bien indicar un paquete .appx para que a partir de sus metadatos, se pueda personalizar la regla. Suele ser más fácil personalizar la regla sobre algo instalado, puesto que bastará con que sea del mismo editor por ejemplo para que aplique a otras que no se han ni instalado.

Para este artículo procederé así, por lo que basta con hacer clic en el botón Seleccionar e indicar alguna de las aplicaciones que ya están en Windows, noten que describe varios atributos para una elección más sabia:

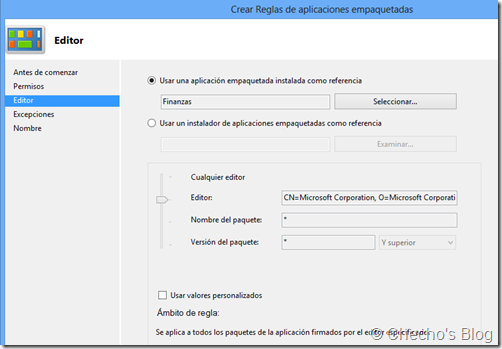

Basta seleccionar alguna aplicación como lo muestra la captura, hacer clic en Aceptar y se habilitarán en la misma página de Editor todo lo que se le puede establecer a la Regla. Si hacemos clic en Siguiente, predeterminadamente se aplicará la regla a la versión del paquete, así que si deseamos indicar algo más, debemos habilitar “Usar valores personalizados”, y procecer a modificar a gusto propio, por ejemplo, estableciendo como prioridad que no se le permita a ninguna aplicación que contenga el mismo Editor ejecutarse:

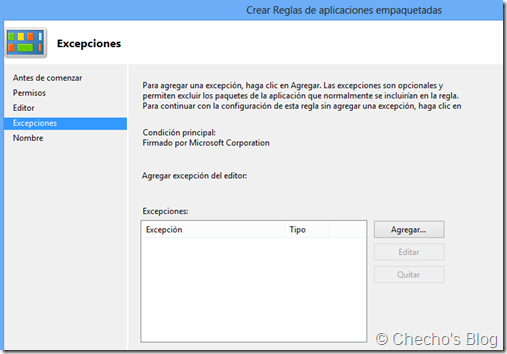

Al hacer clic en el botón de Siguiente, estaremos en la página de Excepciones, donde se podrán agregar usuarios o grupos que deseemos no les aplique la regla:

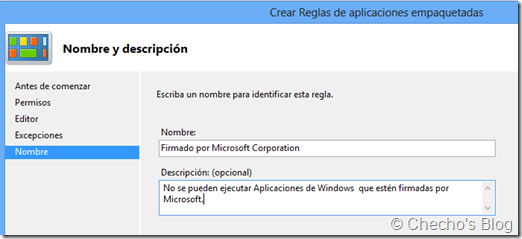

Si no hay alguna excepción, clic en el botón Siguiente para finalmente darle un nombre y una descripción a la Regla y hacer clic en Crear para que se establezca la política:

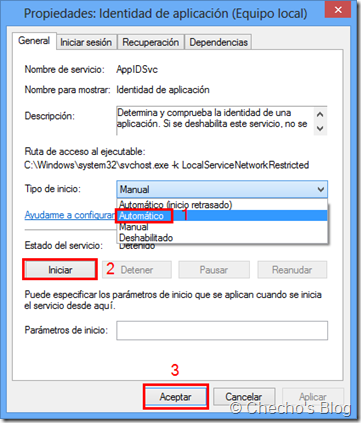

Con esto se concluye el primer paso, para que la Regla empiece a funcionar, debemos activar el Servicio de Identidad de Aplicación, que como su nombre lo dice, se encarga de identificar cada aplicación dentro del sistema operativo, para acceder a los servicios, desde la Pantalla de Inicio ejecutamos: services.msc.

En la Consola de Servicios, buscamos Identidad de Aplicación, lo cambiamos a Automatico, lo iniciamos y hacemos clic en Aceptar para que modifique:

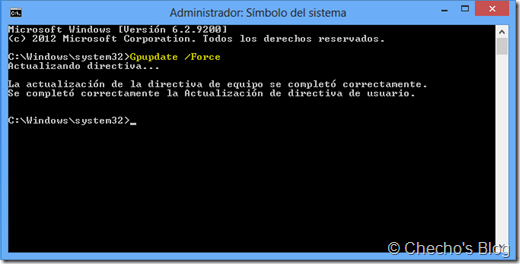

Por último, y sólo para ayudarle a Windows a tomar las políticas rápidamente, ejecutamos una ventana del Símbolo del sistema (cmd) con privilegios elevados (Clic derecho en la Pantalla de Inicio, seleccionar Ejecutar como administrador en la parte inferior), y digitamos: Gpupdate /Force

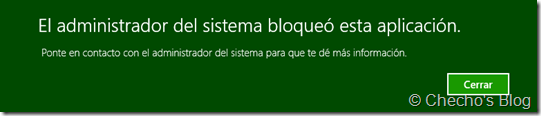

¡Esto es todo! Después de unos segundos adicionales, si tratamos de ejecutar alguna aplicación de Windows 8, veremos un mensaje de alerta que nos impedirá entrar a todas las que cumplan con la Regla creada anteriormente:

Si no queremos que siga aplicando la regla, debemos entrar nuevamente a la Consola de AppLocker en el Editor de directivas de grupo locales y eliminarla.

Espero que les haya sido de utilidad, y próximamente espero tener nuevos artículos relacionados con lo que nos falta por tocar de Windows 8.

Saludos,

Checho

Hace poco que pude tocar el tema de AppLocker en Windows 8 , por el lanzamiento del esperado y polémico