Los accidentes ocurren. Hay multitud de escenarios en los que los datos se pueden perder, borrar, infectar o corromper, ya sea porque un usuario borre accidentalmente un archivo del disco, falle un disco duro o falle el propio sistema operativo. También podemos pensar que la naturaleza a veces nos aguarda con tristes desastres.

Ha llegado la hora de saber cómo resguardar esos datos y poder recuperarlos posteriormente.

Entender la terminología: Copia de seguridad y Recuperación.

Al trabajar con estas tecnologías en Windows Server 2008 R2 ® o en un entorno Windows, necesitamos aprender el argot utilizado por el propio Sistema.

Copia de seguridad normal o completa: Las copias de seguridad normales o completas son las más lentas en terminar el proceso de copia. El tiempo vendrá determinado por la cantidad de datos. Aunque, si podemos hacerla cada noche y fuera de horario de trabajo sería el camino ideal para la protección del sistema. Es la opción predeterminada de Windows Server Backup.

Copia de seguridad incremental: Las copias de seguridad incrementales son las más rápidas en realizar el proceso de copia, ya que éste tipo sigue sólo los cambios en los datos desde la última copia, de cualquier tipo. Este tipo determina también el cómo trabajará tú proceso de recuperación. Cuando quieras recuperar datos, primero necesitarás restaurar la última copia de seguridad normal, seguida de todas las copias incrementales en orden. Este método produce también un impacto en el rendimiento de los servidores.

Estado del sistema: Estado del sistema contiene la mayor parte de la información de configuración del sistema. No toda la necesaria, así que debemos utilizarla junto a una copia de seguridad normal. Los Roles que estén instalados determinarán la copia del estado del sistema también.

Copia desde-cero (Bare-metal): Este tipo de copia nos permite recuperar un servidor desde una imagen creada previamente (y sin tener que instalar un sistema antes). Esto nos permite la recuperación de un servidor que de otra manera y debido a errores que una copia de seguridad normal no puede arreglar, sería inoperable. Digamos que esta recuperación es uno de los últimos cartuchos de recuperación de un sistema roto.

Instantáneas (Shadow copy): Una copia hecha en un momento concreto de datos que normalmente están compartidos. Proporciona a los usuarios un método self-service de recuperación de archivos que hayan sido borrados o sobreescritos accidentalmente.

Servicio de instantáneas de volumen (VSS): Servicio maestro dentro de Windows Server 2008 R2 que dirige la mayor parte de la infraestructura de copias de seguridad. Proporciona la capacidad de crear instantáneas.

Las herramientas

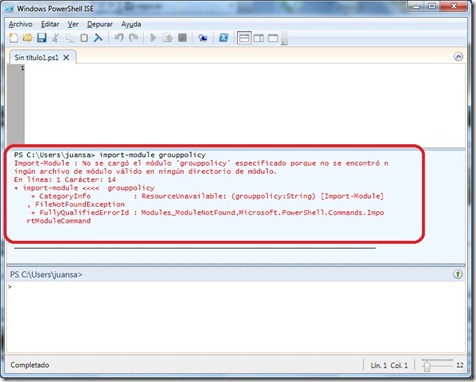

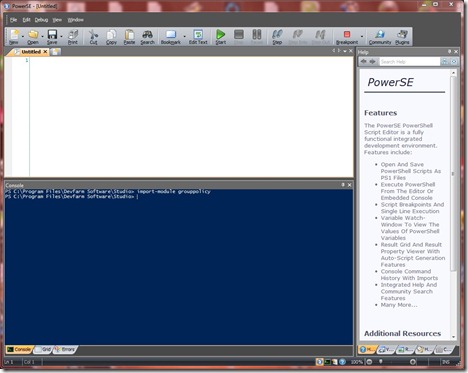

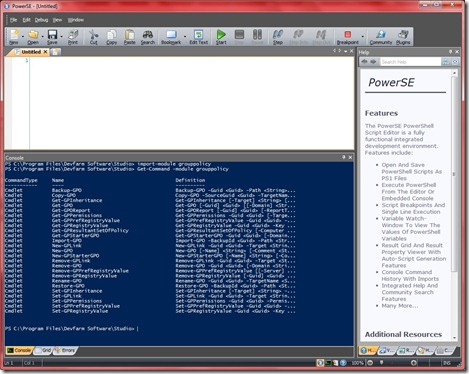

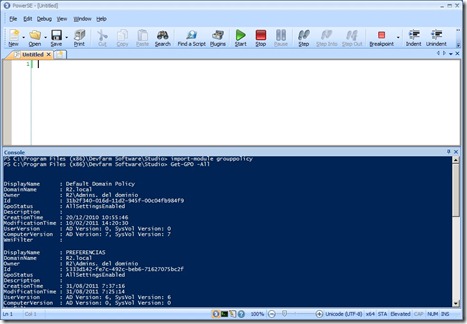

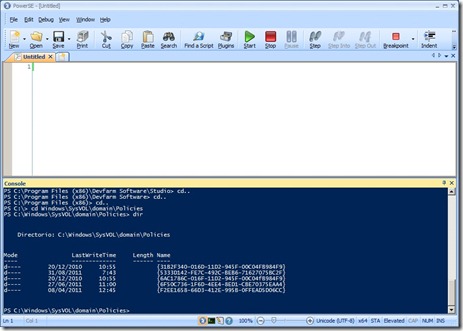

Tres son las que nos permiten acceder al juego de aplicaciones de copia de seguridad y recuperación en Windows Server 2008 R2®. Tenemos a Windows Server Backup, una herramienta totalmente funcional con interfaz a wbadmin.exe, una herramienta en símbolo del sistema, y finalmente nuestro querido PowerShell, con el que podemos llevar a cabo estas tareas.

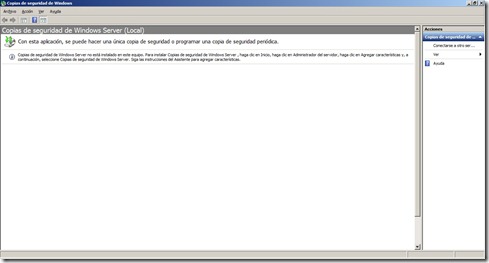

Asegúremonos que tenemos las herramientas en nuestro servidor. De hecho la característica no está instalada de forma predeterminada, con lo cual si intentamos ejecutarla recibiremos un mensajito similar a:

Así que hemos de instalarla por nuestra cuenta.

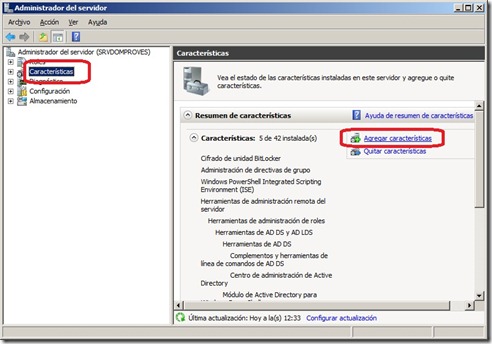

Desde el administrador del servidor elegimos características, del panel agregar características.

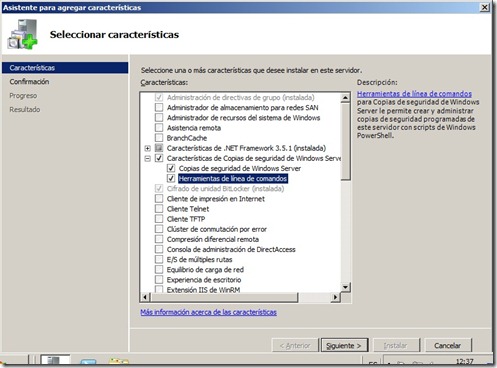

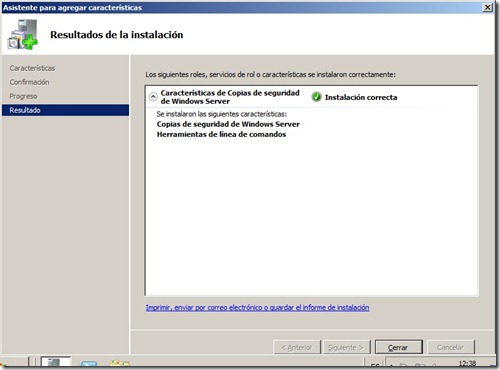

Bajamos hasta Características de copias de seguridad de Windows Server.

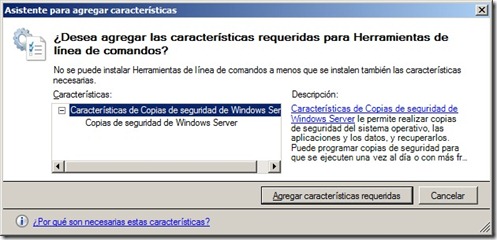

Puede que al marcar cualquiera de las dos opciones se nos solicite agregar, pincharemos en el botón de Agregar características requeridas.

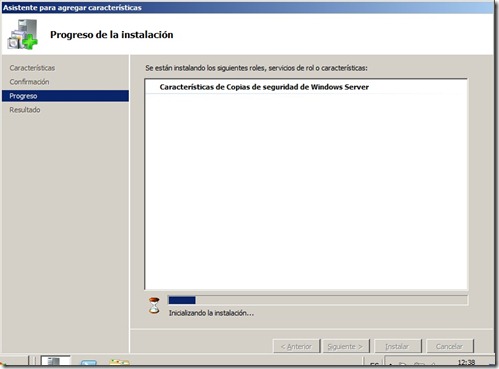

Pinchamos en siguiente y seguimos el asistente.

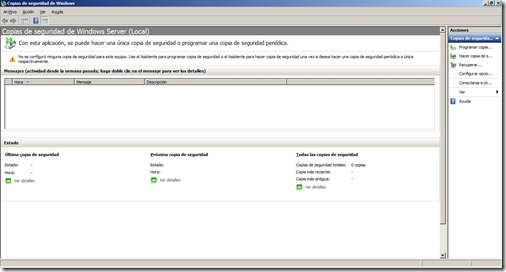

Ahora ya si tenemos la posibilidad de ejecutar la herramienta gráfica: