Hola:

les voy a contar mi ultima pato aventura..

Ddaz.mode=Daniel

hoy en la mañana me llego un email, de esos típicos que te dicen que alguien te envío una postal…

a diferencia de antes cuando enviaban este tipo de emails de alguna cuenta inventada, que podía ser fácilmente marcada como “no deseado”, están enviando estos emails de la cuenta “info@hi5.com” que esta tomada como “cuenta normal” y a casi nadie le llega a la carpeta de “correo no deseado” – lógicamente fue enviado desde un lugar que no es el verdadero… en teoría el email viene desde el dominio metropostales.com, y el que envió el email no es el mismo dominio

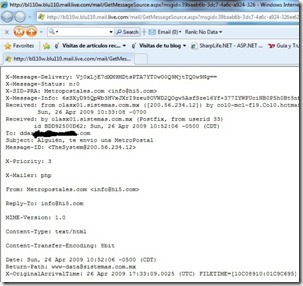

lo primero que suelo hacer en este tipo de casos es ver el encabezado del email, en hotmail – o live mail – pueden darle con el botón derecho al email y seleccionar “ver código fuente”, les dejo la imagen del encabezado, no borre las direcciones ni dominios originales – para que vean quien fue el que lo envió… –

Al ver este tipo de datos en la cabecera del email es posible estar seguros a un 99.9% de que es un email falso, al dar clic al vinculo – no pude resistirme – me di cuenta que descargaba un archivo que tenia un icono de un circulo y decía claro –si, el de una empresa de telefonía que funciona en Perú –, en este momento ya estaba totalmente seguro que era un virus, solo que aun no estaba muy seguro de que sea de Perú.

en esta ocasión hice lo que siempre hago – soy partner de ESET,si los del nod32 –, y les envío de vez en cuando alguna muestra de virus que encuentro – bueno tbm me gusta coleccionarlos, quien sabe, quizá algún día los ocupe –, lógicamente al ser domingo es lógico que no respondan rápidamente, así que decidí esta vez analizarlo un poquito,

- lo normal en estos casos es subirlos a 2 posibles webs http://www.virustotal.com o http://virscan.org/ estas paginas analizan el archivo que se envié y lo escanean con una gran variedad de antivirus y dan como resultado si el archivo es detectado como virus o no, por que antivirus y en que versión de firmas, en mi caso lo subi al internet, aunque en ese momento ningún antivirus lo detectaba aquí les dejo la url http://www.virustotal.com/es/analisis/c1e72ab9b30c4942e1eb3f3d2ae94d09.

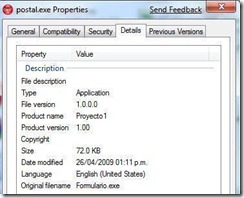

luego me puse a ver las propiedades del archivo y pude ver esto :

Al ver estos datos pude ver que el que creo el virus no es tan metódico, ya que dejo demasiadas cosas sueltas como el nombre del proyecto “Proyecto1” , y el archivo original se llamaba formulario.. e visto virus mas elaborados y no se saltan este tipo de detalles.

el segundo paso era saber con que fue compilado – en que lenguaje se hizo –, para esto use la herramienta “File Inspector XL”, el cual pueden descargar desde esta web http://www.exetools.com/file-analyzers.htm , dándome como resultado :

ya con esto pude saber que lo hicieron con Visual Basic – donde están los que dicen que el VB no sirve ? –

ya con esto pude saber que lo hicieron con Visual Basic – donde están los que dicen que el VB no sirve ? –

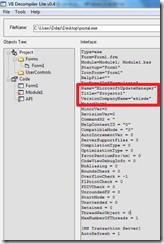

ya sabiendo esto, solo tenia que buscar el descompilador – o desensamblador – adecuado, ya que no todos los desensambladores funcionan con todos los ejecutables, en este caso use 2, uno es el VB decompiler lite y el otro fue el W32DASM – con un parche para referencias VB –, y las imágenes que salieron fueron:

de esta imagen algo que destaca es “MicrosoftUpdateManager” suena a la ventana de Windows update, pero no dijo mucho, así que me fui con el W32DASM.

al abrir el archivo con el w32dasm, y luego ir a la sección de “String references” salieron estos datos – cadenas de texto usadas en el programa y que pudo analizar el de compilador, en frio, vienen datos como :

al abrir el archivo con el w32dasm, y luego ir a la sección de “String references” salieron estos datos – cadenas de texto usadas en el programa y que pudo analizar el de compilador, en frio, vienen datos como :

- “load=C:windowssystem32updmngr.exe” que debe ser el nombre de como se instalara el Virus, y esto se podría ver luego en el msconfig.

- “http://minux2010.no-ip.org” este es el sitio donde el virus envía /recibe información.

- “c:windowssystem32driversetchosts” este es un archivo de sistema que guarda unas urls en cache de la pc… el virus – como muchos – infectara la pc, lo mas común es para que cuando uno abra una ventana del navegador, automáticamente se conecte allí.

- En la imagen se ven algunas secciones como <PRE> y </PRE> así que de aquí se puede suponer que mostrara una ventana con algo de código HTML.

todo esto aun sin analizar en código ensamblador mostrado – que tomaría algo mas de tiempo – y bueno, al menos por ahora es suficiente, ya que es un analisis simple, sin tener que ejecutar la aplicación.

intente correr el programa en una pc virtual con Windows 2003 y en mi pc host con Windows 7, pero como no tenia las librerías de VB6 – msvbvm60.dll – , salió un error y el virus no funciono uhh que pena – si alguien quiere el virus, se lo puedo enviar por email – si es que me lo pide… lógicamente-

Quería enviarles un screenshot de la ventana del virus… pero al menos por ahora aun no me animo a descargar la dll que hace falta, para poder abrirlo….

lógicamente no mostré mucho sobre el desensamblado – cosas que mostrare en un futuro – , el w32dasm pueden encontrarlo en “Crackerskit 2” – googleando lo encuentran – o tbm en esta pagina http://www.exetools.com/disassemblers.htm .

Se que esto no tiene nada que ver con .net… pero recuerden que “No solo de .Net vivirá el hombre, sino de todo código que sea escrito y sea funcional.”

con esto respondo el pedido de Ebersys

Ddaz.mode=Dacito

Salu2

Ddaz

Excelente articulo David.

Mi hobby favorito en el tema informatico es la seguridad y sobre todo los malwares.

En este «c:windowssystem32driversetchosts» aspecto es bueno recalcar que muchas veces se utiliza este file para bloquear los sites de updates de los antivirus que es una de las cosas que normalmente hacen los malwares, evitar que los antivirus se sigan actualizando y asi puedan detectarlos.

Tambien borran en el registro lo relativo a la actualizacion de Windows, desactivando el servicio y borrando todos los parametros que le conciernen.

Por cierto, me encanta el NOD32, lo utilizo desde el anho 2003, cuando trabajaba en una empresa de seguridad informatica y alli fue que lo conoci e iba creciendo en fama a pasos agigantados.

Hoy por hoy lo considero el mas serio de los antivirus, junto al Kaspersky, Avast y McAfee.

No estoy dandole un orden a la lista.

Hola alejandro:

que bueno que te gusto el post, y ps si tienes razon en eso del host.

por cierto acabo de verificar que el nod ya detecta al virus, y hasta el momento es el unico antivirus que lo detecta :

http://www.virustotal.com/es/analisis/fbe711e70406082d5beddee8f394d5c4

Salu2

Ddaz

Con este dato me apurare a actualizar el ESET que tengo instalado y que tiene como version de DB la 4037.

Por cierto, como habras leido te acercaste bastante a los datos que habias obtenido con las herramientas y que expusiste en este post.

Saludos.

Hola David

Has tenido experiencias en el tema de los Botnet ?

Los has detectado con alguna herramienta ?

Has podido configurar el firewall del ESET para poder evitarlos?

Saludos

Hola:

primero disculpa por demorar en contestar, es que me aleje del blog un tiempo…

bueno, la vdd si mee topado con varios, pero los borraba a mano, y la vdd no use el firewall del eset, tuve lios a la hora de usar el visual studio, y por eso deje de usarlo :).

Salu2

Ddaz

Hola David:

Por favor si pudieras ayudarme con esta notificacion del ESET:

«packed blocked by active defense (IDS)».

El asunto es que es constante y no tengo informacion de como empezar a buscar que aplicacion la genera ni como configurar el ESET Firewall en este caso.

Saludos,

Alex

Bueno yo recién empiezo en este mundo de la seguridad informática y en la universidad me mandaron a hacer un trabajo en el que me piden: Analizar el código de fuente de un malware, pero no sé por dónde empezar?? Qué harías tú en el post haces un análisis del virus, pero qué es lo más importante que puedo analizar en el código de fuente, qué virus puedo escoger o es que hay un patrón que se repite para todos en fin pliss dame una idea estoy perdida…

it’s getting closer to the EnviroFILE and that way new users know where to start http://EFMethod.com