El otro día os hablaba de un problemilla con un NAS que tenemos y alguno me ha comentado que cómo podía hacer para lanzar la línea de comandos ya que este tipo de sistema vienen completamente cerrados a cal y canto. Voy a explicar cómo hackearlo y veremos que esta es la prueba evidente de que cualquier chorrada por pequeña que sea puede ser un agujero de seguridad.

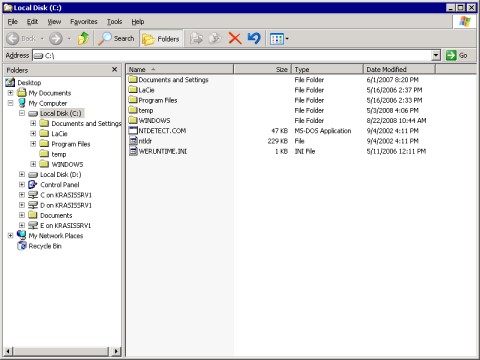

Resulta que en efecto el NAS viene completamente «capado». Lleva Windows XP Embedded y te deja acceder a través de Terminal Server pero te saca una interfaz muy restringida de administración que la verdad no merece la pena puesto que desde la interfaz web que trae se pueden hacer más cosas aún. Esta interfaz reducida tiene el aspecto de una página Web y es en realidad una pequeña aplicación ejecutable que es lo único que se ejecuta al arrancar. no tienes acceso a minimizarla, ni al escritorio, ni responde a las teclas rápidas de sacar el explorador (Windows + E), ni nada similar. Pero sí hay una tecla rápida que responde: CTRL + MAYUSCULAS + ESC, es decir, que puedes sacar el administrador de tareas. Con esto todo parece fácil ya, porque va a Archivo·Ejecutar y listo ¿no?. Pues no. Resulta que el administrador de tareas viene también «capado» y no te deja ejecutar nada:

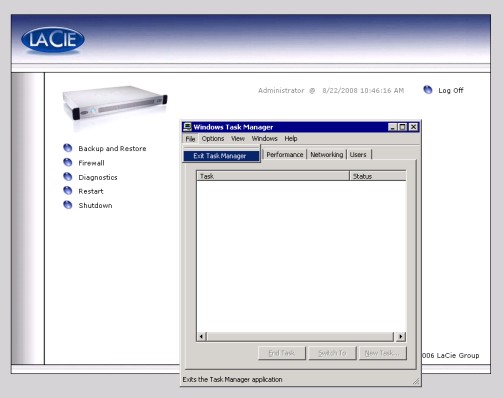

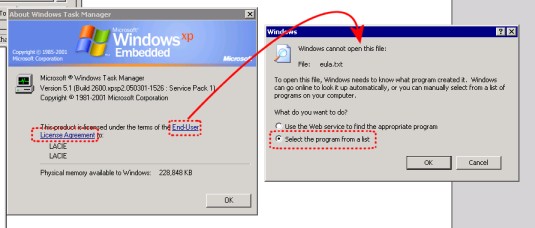

O sea, que por aquí vamos mal ¿o no?. Pues puede que no. Y es aquí en donde se demuestra lo de que cualquier minucia puede ser un problema y que los agujeros aparecen en el lugar más insospechado. Si vas a Ayuda·Acerca de aparece un diálogo con información y un enlace para leer el contrato de licencia, que es un simple archivo TXT. El problema es que han querido «capar» tanto el sistema que ni siquiera trae las asociaciones de archivos con los programas, por lo que cuando pulsas en el enlace para leer la licencia pasa esto:

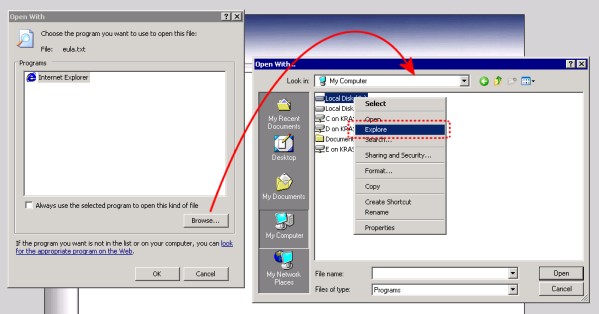

Así que a partir de este momento el sistema es nuestro. Al darle a seleccionar el programa desde una lista se nos abre un diálogo de selección de un programa. El único disponible es Internet Explorer que parece el único que está registrado, pero tenemos el botón de explorar, lo que nos abre un diálogo común de apertura de archivos:

Ahora ya sólo queda pulsar con el botón derecho en cualquier parte y elegir la opción de «explorar» y voilá!, se nos abre un explorador de archivos en toda su capacidad:

Ahora sólo resta navegar a WindowsSystem32 y lanzar la línea de comandos o cualquier otra aplicación que nos interese dado que el login por Terminal Server lo has hecho como administrador.

Es una chorrada pero demuestra lo fácil que es saltarse muchas protecciones y además seguramente os servirá para otro tipo de dispositivos que tengan alguna versión de Windows wmbebida 🙂

jejejejejeje q buen post, pero podrias informar este caso ante los creadores del NAS, pues aunque tu lo hiciste publico para hacer un «bien», muchas personas no podrian hacerlo para tal fin?

Gracias, me alegro de que te guste. De todos modos para poder hacer esto necesitas tener acceso por Terminal Server o de manera local, así que salvo que el NAS sea tuyo, normalmente tampoco tienes mucho problema. Si hackeas tu propio dispositivo (como ha sido mi caso) pues tampoco es muy gave la cosa. 🙂

Saludos

JM

Yo utilice esta técnica cuando quería configurar la Red de una partición XP que instale pero nunca llegue a usar, y menos activar la clave del producto. Y con un tip parecido a este, pude saltar la activación, configurar la RED para usar internet, y activar el producto :d. La historia a detalle: http://forums.microsoft.com/MSDN-ES/ShowPost.aspx?PostID=3795000&SiteID=11

Saludos,

Realmente curioso. La verdad es que hace pensar la cantidad de agujeros que puede haber asi y no lo sabemos.

aun si hubiera tenido la asociacion a notepad para abrir el EULA, hubiera sigo igual de facil lograr lo mismo desde notepad

muy bueno!

jeje Excelente!!