System Center Operations Manager (OpsMgr) 2007 consolida, filtra, analiza, reporta y responde a eventos y datos de performance generados por los servidores y recursos monitoreados. Esta herramienta permite monitorear en forma automatizada servidores, aplicaciones y cualquier otro recurso que lo permita con el objetivo de proveer mejor nivel de servicios a los clientes del área de operaciones y soporte.

Esta herramienta amplía en gran medida la gestión de Windows, ofreciendo además una gestión proactiva mediante una correlación y consolidación de eventos exhaustiva, generación de acciones automáticas, servicios de alerta y notificación a los correspondientes responsables. Aporta a los administradores TI (Tecnología de la Información) una vista en directo de los eventos críticos y un enlace de las mismas con artículos de la Base de Conocimiento de Microsoft y otra información relacionada, Operations Manager 2007 proporciona un nivel de servicio consistente. Esto ayuda a los equipos de soporte a identificar problemas y tendencias que tengan lugar en servidores y aplicaciones de la red.

Sus informes facilitan el análisis de la información obtenida y las tendencias que pueden usarse en la supervisión de problemas a lo largo del tiempo.

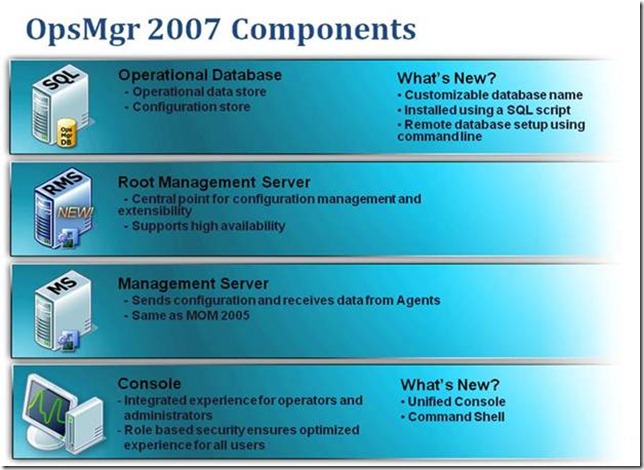

Los componentes principales de Operations Manager 2007 residen en una arquitectura de 3 capas:

· Capa de Presentación

· Capa de logística de Negocios (Business)

· Capa de Datos

Componentes en la capa de presentación

En la capa de presentación se encuentran los siguientes componentes:

· Web Console: Es una aplicación basada en ASP que permite ver la información de OpsMgr 2007 utilizando un explorador de Web (Web Browser)

· Consola de Operador de OpsMgr 2007: Es una consola integrada que permite realizar cualquier tarea de administración, configuración, reporting, ejecución y operación de OpsMgr 2007. Esta consola se comunica a la base de datos operativa a través de la cuenta SDK and Config Service Account.

Componentes en la capa de Logica de negocios (Business)

OpsMgr 2007 Root Management Server

· Monitoreo de aplicaciones distribuidas (Distributed Applications)

· Seguridad basada en roles

· Envía la configuración a los otros Management Servers

· Verifica la disponibilidad de los otros Management Servers

· Alta disponibilidad

· Ingreso de datos a la base de datos operativa y a la base de datos de reportes

· Sincroniza los datos entre la base de datos operativa y la base de datos de reportes

· Integración con AEM y Audit Collection

· Administración de agentes

· Monitoreo de Agent-Less

· Ingreso de datos a la base de datos operativa y a la base de datos de reportes

· Escalable

· Integración con AEM y Audit Collection

· Alta Disponibilidad

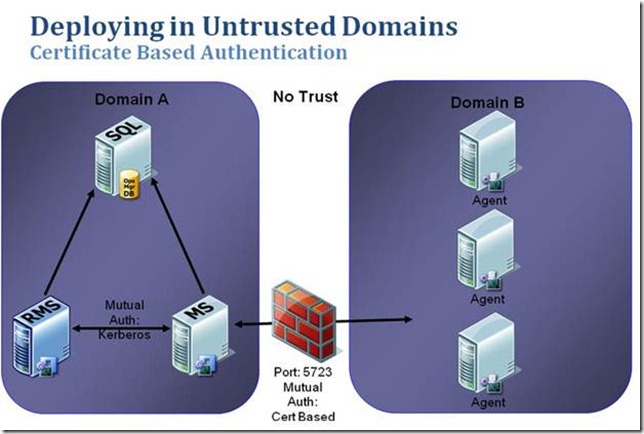

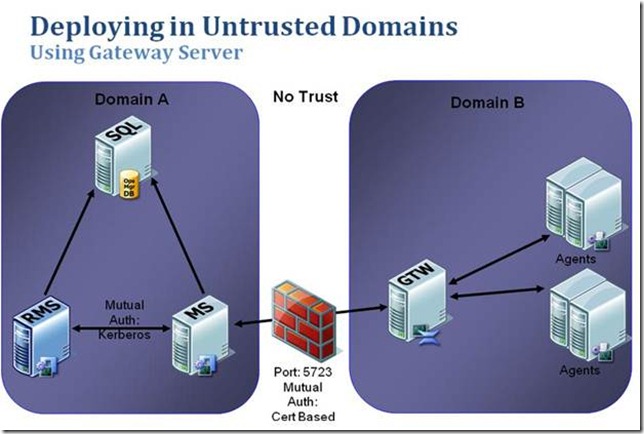

En OpsMgr 2007 la autenticación mutua es requerida. Mediante el empleo de la autenticación Mutua la conexión entre los agentes y el Management Server se realizará a través del protocolo Kerberos V5, esta función está implementada para impedir ataques tipo man-in-the-middle. La autentificación mutua se activa a nivel de Management Group y requiere que tanto los agentes como el Management Server sean miembros del mismo dominio o de dominios con relaciones de confianza. En caso de monitorear servidores que se encuentren en dominios que no posean una relación de confianza es necesario utilizar certificados. En caso de que varios servidores se encuentren en dominios que no posean relación de confianza, el uso de un Gateway Server puede ser beneficioso por los siguientes motivos:

· No es necesario utilizar múltiples Management Servers.

· Solo es necesario instalar y actualizar dos certificados.

· El tráfico a través del firewall se realiza únicamente entre el Gateway Server y el Management Server.

· No existe una comunicación directa entre el Gateway Server y la base de datos operativa de OpsMgr 2007.

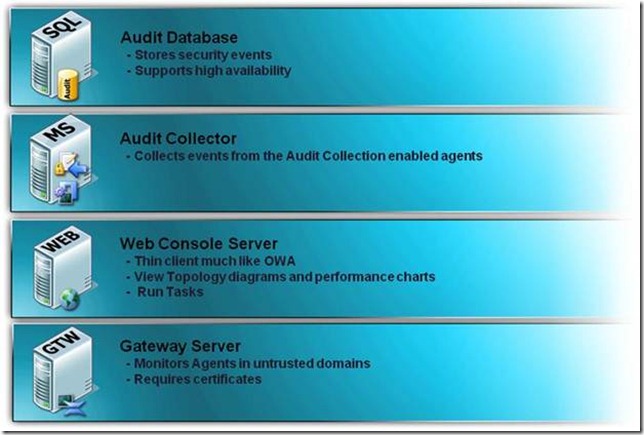

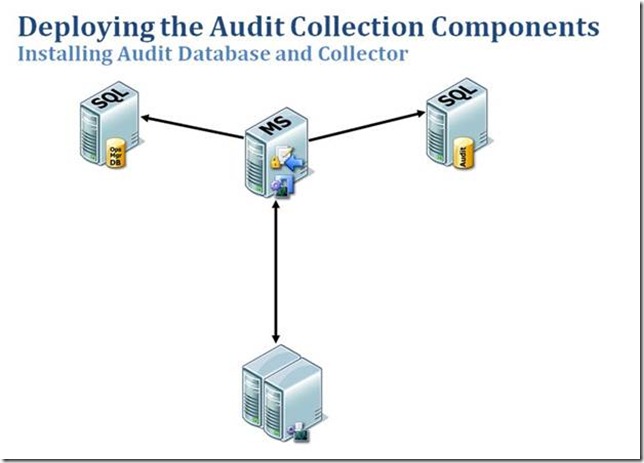

La característica de Audit Collection es la de colectar eventos de seguridad de las computadoras. Audit Collection trabaja con una base de datos separada a la base de datos operativa y a la base de datos de reportes. El colector de eventos puede ser un Management Server que envíe los eventos a la base de datos de Audit.

Componentes en la capa de datos

OpsMgr 2007 Operational Database

Es la base de datos de almacenamiento de datos. Es una base de datos Microsoft SQL que provee tablas para almacenamiento de los siguientes datos:

· Management Packs.

· Servidores Monitoreados.

· Eventos y alertas.

· Información de licencia.

· Monitores.

· Reglas de procesamiento (Processing rules)

· Base de conocimientos

· Scripts.

· Etc

Las nuevas características con respecto a la base de datos operativa de OpsMgr 2007 son las siguientes:

· Nombre de base de datos personalizable

· Es posible instalarla utilizando un script SQL

· Es posible instalarla en forma remota a través de una línea de comandos.

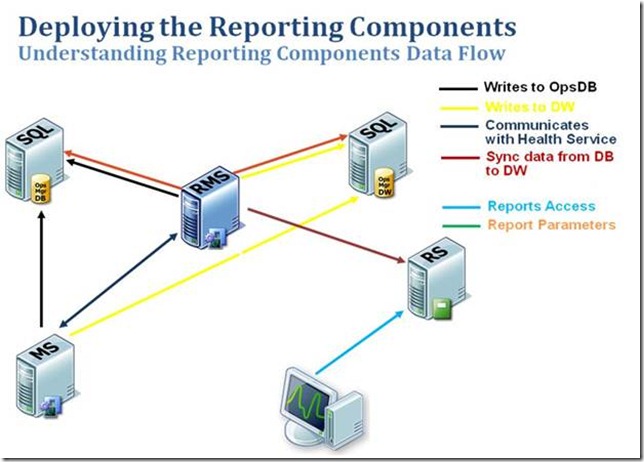

OpsMgr 2007 Reporting cambió significativamente con respecto a MOM 2005 Reporting. Dentro de los cambios más significativos podemos encontrar:

· Los reportes se ejecutan desde la consola de operaciones, no desde la página Web de SQL Server Reporting Services

· Soporta multilenguaje

· Es posible programar reportes para que se ejecuten periódicamente.

· Es posible guardar un reporte a la carpeta favoritos manteniendo los parámetros dinámicos del mismo.

· Los reportes son reusables, esto permite obtener reportes de manera sencilla para todos los Management Packs implementados

· Los reportes son interactivos, permitiendo ejecutar otros reportes, ejecutar tareas o inclusive ejecutar vistas de la consola de operaciones.

· Al poseer módulos de escritura no es necesario utilizar más la función DTS.

· Los reportes se encuentran disponibles en tiempo real

· Auto mantenimiento del Data Warehouse

La integración con la consola de operaciones no solo permite que los reportes se ejecuten desde la misma, sino que permite que los reportes interactúen con los objetos seleccionados. Al seleccionar un objeto (o varios) estos automáticamente pasan a ser parámetros para la generación del reporte. Por ejemplo, al seleccionar un servidor monitoreado o una alerta generada, en el panel de acciones se podrá seleccionar los reportes predefinidos que involucran al servidor seleccionado. Cada reporte se ejecuta en una ventana diferente, permitiendo de esta manera seleccionar diferentes objetos desde la consola de operaciones y ejecutar diferentes reportes.

Tipos de reportes genéricos

Disponibilidad

Disponibilidad:

· El tiempo tomado por los monitores de un objeto en un estado determinado es acumulado dentro del Warehouse.

Sub-Reportes:

· Reportes de la jerarquía del monitor

· Disponibilidad del monitor a lo largo del tiempo

Performance

Performance:

· Gráfico simple en 2D o 3D mas una tabla. Promedios, alto, bajo y desviación estándar. Este reporte reemplaza y mejora todos los reportes de Performance de MOM 2005.

Performance Detail:

· Múltiples gráficos en 2D o 3D.

TopN Performance:

· Permite encontrar el mayor o último N performance de un objeto.

Alertas

Alert:

· Reporte simple de alertas

Alert Details:

· Versión extendida del reporte de alertas

Alert Logging Latency:

· Cuanto tiempo demora una alerta desde el momento en que es generada hasta el momento que es ingresada a la base de datos.

Configuration

Configuration Changes

· Reporta los cambios de descubrimiento generados

Configuration

· Permite configurar las propiedades y los filtros del reporte

Events

Event Analysis

· Reporte de eventos

Event

· Permite definir el contenido del cuerpo del reporte y el filtrado del mismo.

Business critical desktop

· Monitoreo proactivo de las aplicaciones en las desktops críticas para el negocio

· Provee visibilidad del estado de salud tanto de la aplicación como de la computadora

End to end service

· Destaca a los desktops como una parte crítica del monitoreo de una aplicación de negocio

· Monitorea el estado de salud de aplicaciones y realiza transacciones desde la perspectiva de usuario.

Reportes

· Agrega reportes del estado de salud del entorno de las desktops.

· Agrega la posibilidad de implementar Agentless Exception Monitoring

Diagnóstico

· Genera diagnósticos de los clientes para una rápida solución de posibles incidentes

· Colecta información de los clientes para el Help Desk

· Futura integración con Service Desk

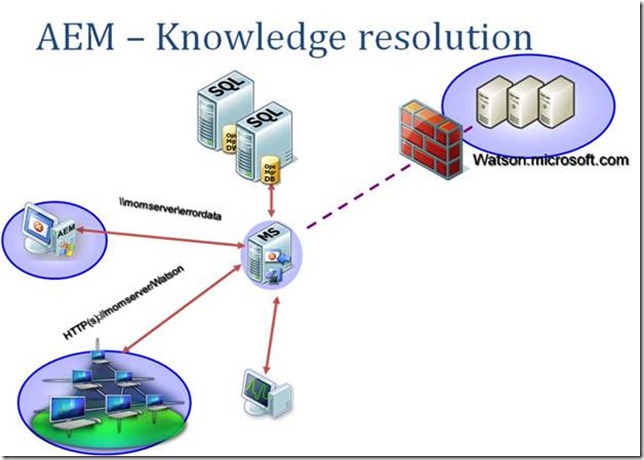

Agentless Exception Monitoring

Agentless Exception Monitoring es una nueva característica de OpsMgr 2007, la misma habilita la colección de las fallas de los sistemas operativos clientes (Crash o Hang) y permite generar reportes y vistas de los mismos.

· Controla en forma básica y detallada el envío de eventos

· Microsoft provee respuestas con conocimiento sobre los eventos enviados

· Realiza filtros sobre los eventos de errores enviados

· Provee al Help Desk respuestas sobre los errores enviados.

· Configuración y despliegue simple y funcional

· Colecta y transmite datos de Crash o Hang desde los clientes

· Provee respuestas al Help Desk sobre los Crash entrantes

· Agrega reportes de los errores generados por los clientes

· Genera alertas de los datos recibidos por los clientes

· Windows Vista:

o Reportes de errores sobre HTTP

o Extracción de reportes mejorada.

· Componentes que interactúan para proveer un servicio

· Se ejecutan en diferentes capas físicas (Diferentes segmentos de red, internet, etc)

· Componentes heterogéneos (Aplicaciones heredadas, Servicios Web de partners, etc)

· Visualización de la estructura de la aplicación de la línea de negocios (LOB)

· Descubrimiento de objetos y componentes

· Asociar objetos a componentes

· Monitorear aplicaciones que se ejecutan sobre servidores que no son dependientes de uno

· Simular el acceso de los usuarios a una aplicación

Un Management Group en OpsMgr 2007 es un conjunto de componentes de OpsMgr 2007 (Root Management Servers, Management Servers, Gateway Servers, Reporting Servers o Agentes) que comparten una base de datos única.

· Single Management Group: Es una instalación de OpsMgr 2007 compuesta por una base de datos única, un Root Management Server, uno o varios Management Server, uno o varios Gateway Server y uno o varios agentes entre otros componentes.

· Múltiples Management Groups: Cada Management Server o grupo de Management Servers utiliza su propia base de datos. Esta configuración es usada en ambientes muy grandes o donde la distribución geográfica, departamental o disponibilidad de red lo justifiquen.

Los grupos de OpsMgr 2007 se diferencian a los de MOM 2005 ya que los mismos no se utilizan para que una regla o un conjunto de reglas hagan objetivo de un grupo. En OpsMgr 2007 los grupos se utilizan para:

· Determinar el Scope (alcance) del ambiente monitoreado.

· Aplicar Overrides.

· Un grupo puede contener cualquier tipo de objeto ya sea heterogéneo u homogéneo.

Los monitores es una función nueva de OpsMgr 2007. Las características de un monitor son las siguientes:

· Un monitor es un estado.

· Un monitor se encuentra en un único estado a la vez.

· Posee un número finito de estados operacionales.

· Cada estado operacional se mapea a un estado de salud.

· Define condiciones de alertas (opcional)

Las reglas se dividen en reglas de colección y en reglas de alertas.

Reglas de colección

· Colectan datos de performance

· Colectan datos de eventos

· Colectan datos generados por un script

· Colectan datos enviados por un trap SNMP

Reglas de alertas

· Se utilizan cuando no es posible utilizar un monitor.

· Buscan por un evento determinado o una alerta.

· Escuchan traps SNMP para luego generar una alerta.

En una gran empresa un grupo de diferentes especialistas reacciona ante diferentes situaciones, diferentes tipos de servidores, diferentes tipos de aplicaciones o servicios, diferentes horarios, etc. OpsMgr 2007 permite organizar a los operadores en diferentes grupos con propósitos de notificación.

Las tareas se realizan bajo demanda e iniciadas por el usuario. Las mismas se pueden ejecutar tanto con la cuenta predefinida Action como con una cuenta ingresada al momento de ejecutar la tarea. Las tareas son enviadas al agente seleccionado y ejecutadas en el servidor monitoreado.

Los Managment Packs que son instalados con OpsMgr 2007 proveen monitores y reglas de procesamiento usados para monitorear la seguridad y las operaciones de un ambiente Microsoft Windows® 2000 y Windows® 2003. A continuación se detallan algunos de ellos:

· OpsMgr 2007

· Windows 2000 y Windows 2003

· DNS

· DHCP

· SMS

· AD

· Terminal Server

· Microsoft Exchange

· Microsoft SQL Server

· Microsoft IIS .NET Services

· Microsoft Site Server

· Biztalk Server

· Sharepoint

· Otros

Mutual Authentication es requerida en OpsMgr 2007 entre agentes, Management Servers y Gateway Servers. La misma se realiza tanto por Kerberos v5 o a través del uso de certificados. En un dominio Active Directory, o entre dos dominios Active Directory con relación de confianza de ida y vuelta, se utiliza el protocolo Kerberos para realizar la Mutual Authentication. Cuando el uso de Kerberos no es posible, es necesario instalar certificados.

En el entorno compuesto por OpsMgr 2007, una jerarquía de padre e hijo existe entre el Root Management Server, los Management Servers, los Gateway Servers y los agentes. Un agente puede ser un hijo tanto de un Gateway Server, como de un Management Server o como de un Root Management Server. Un Gateway Server es un hijo tanto de un Management Server como de un Root Management Server. Un Management Server es un hijo de un Root Management Server.

Cuando un hijo (por ejemplo un agente) inicia la comunicación con su padre (por ejemplo un Management Server), el hijo intenta autentificarse a través del protocolo Kerberos y en forma opcional utiliza certificados.

Un Gateway Server permite descubrir computadoras a través de un dominio sin relación de confianza y proveer comunicación entre la computadora descubierta y el Management Server. Los certificados pueden utilizarse para codificar los datos entre el Gateway Server y el Management Server. Es posible lograr mutual authentication si los certificados se encuentran implementados tanto en el Gateway Server como en el Management Server.

Failover de agentes utilizando Command Shell

Por defecto, si un Management Server no se encuentra disponible, el agente intentará contactar a cualquier otro Management Server disponible para de esta manera no perder datos. Como un nivel adicional de seguridad es posible definir a que Management Server específico el agente enviará datos en caso de falla de su Management Server principal utilizando el Power Shell.

El Root Management Server requiere dos cuentas fundamentales para comunicarse con los diferentes componentes de OpsMgr 2007. Estas cuentas son Management Server Action Account y SDK and Config Service Account.

Al instalar Operations Manager Reporting es necesario especificar dos cuentas. Estas cuentas son Data Warehouse Write Action Account y Data Reader Account.

Management Server Action Account

La cuenta Management Server Action Account se utiliza para obtener información y ejecutar respuestas en el servidor administrado. Un proceso denominado MonitoringHost.exe se ejecuta bajo la cuenta Management Server Action Account. El mismo realiza las siguientes tareas:

· Monitorea y colecta datos de eventos

· Monitorea y colecta datos de performance

· Monitorea y colecta datos WMI

· Monitorea y colecta logs genéricos.

· Ejecuta respuestas de los Management Packs como por ejemplo scripts.

· Ejecuta respuestas en código .NET Framework

SDK and Config Service Account

La cuenta SDK and Config Service Account es utilizada por los servicios OpsMgr SDK y OpsMgr Config. Estos servicios se encargan de actualizar los datos en la base de datos operativa. Las credenciales utilizadas para la cuenta SDK and Config Service Account son asignadas al rol SDK_USER en la base de datos operativa.

Agent Installation Account

Cuando se realiza el deployment de los agentes, es necesario ingresar una cuenta con permisos administrativos en el servidor en el cual se va a realizar la instalación del agente.

Data Warehouse Action Account

Esta cuenta es utilizada para realizar todas las colecciones y sincronizaciones en el Data Warehouse en lugar de la Action Account. Las credenciales ingresadas para la cuenta Data Warehouse Action Account debe poseer permisos de Login en el SQL.

Debido a que a lo largo de la empresa System Center Operations Manager 2007 monitoriza diferentes tipos de aplicaciones, es necesario definir una seguridad basada en roles que permita a los diferentes administradores acceder a los datos monitorizados.

2.13.5.1 Conceptos y terminología

|

Término |

Significado |

|

Operación/Privilegio |

Define una acción. Por ejemplo resolver alertas, ejecutar tareas, realizar overrides de monitores, crear roles de usuarios, ver alertas, ver eventos, etc |

|

Perfil |

Un grupo de operaciones asignadas a una determinada persona, por ejemplo un operador o un administrador. OpsMgr 2007 cuenta con los siguientes perfiles predefinidos: · Administrator · Advanced Operator · Author · Operator · Read-Only Operator · Report Operator · Report Security Administrator |

|

Alcance |

Define los limites asignados a un perfil, por ejemplo tareas y grupos |

|

Roles de usuarios |

Es la combinación de un perfil y un alcance |

|

Asignación de roles |

Es la asignación de grupos de usuarios o usuarios de Windows a los roles de Operation Manager 2007 |

Roles de usuarios

En OpsMgr 2007 un rol de usuario se genera al combinar un perfil y un alcance. Se puede crear un rol de usuario utilizando uno de los cinco perfiles predefinidos que vienen con Operations Manager 2007 (siete perfiles si se encuentra implementado OpsMgr 2007 Reporting).

|

Tipo de Perfil |

Descripción del perfil |

Alcance del Rol |

|

Administrator |

Posee todos los privilegios dentro de Operations Manager 2007, no soporta definir un alcance para el mismo. |

Acceso total a todos los datos y servicios, herramientas de administración y herramientas de authoring dentro de Operations Manager 2007. |

|

Advanced Operator |

Posee acceso limitado al cambio de configuración de OpsMgr 2007. Puede crear overrides a las reglas, monitores a un objeto o un grupo de objetos dentro de la configuración de su alcance. |

Su alcance puede ser definido contra cualquier grupo, vista o tarea existente al momento de crear el rol o creado luego de que se genere el rol. |

|

Author |

Puede crear, editar y borrar tareas, reglas, monitores y vistas dentro de su alcance definido. |

Su alcance puede ser definido contra cualquier grupo, vista o tarea existente al momento de crear el rol o creado luego de que se genere el rol. |

|

Operator |

Puede editar o borrar alertas, ejecutar tareas y acceder a vistas. Todo dentro del alcance definido al momento de crear el rol. |

Su alcance puede ser definido contra cualquier grupo, vista o tarea existente al momento de crear el rol o creado luego de que se genere el rol. |

|

Read-Only Operator |

Puede ver alertas y acceder a las vistas que pertenezcan al alcance definido al momento de crear el rol. |

Su alcance puede ser definido contra cualquier grupo, vista o tarea existente al momento de crear el rol o creado luego de que se genere el rol. |

|

Report Operator |

Puede ver reportes de acuerdo al alcance definido al generar el rol. |

Su alcance puede ser definido a nivel global. |

|

Report Security Administrator |

Habilita la integración de la seguridad de SQL Reporting Services con los roles de Operations Manager 2007 |

Excepto para el rol de Administrator, es posible agregar cualquier usuario o grupo de seguridad de Active Directory a los roles de Operations Manager 2007. Para el rol Administrator, solo se puede agregar un grupo de seguridad.

Es posible crear roles personalizados basados en los perfiles de Operator, Read-Only Operator, Advanced Operator y Author. Cuando se genera el rol, es posible definir el alcance de vistas, tareas y grupos a los cuales el rol va a acceder.

Run As Accounts y Run As Profiles

Todos los Management Packs poseen tareas, reglas y monitores que necesitan de credenciales para poder ejecutarse en las computadoras monitoreadas. Por defecto, estos componentes utilizan la cuenta Action Account para trabajar sobre los agentes y los servidores.

Las Run As Accounts y los Run As Profiles permiten a estos componentes ejecutarse con diferentes cuentas en diferentes computadoras. Los Management Packs no comparten la misma identidad, permitiendo de esta manera utilizar cuentas con bajos privilegios para ejecutar las tareas, reglas y monitores que estos contienen. Las Run As Accounts soportan los siguientes métodos de autentificación:

· Windows: Credenciales Windows, por ejemplo Dominionombre de usuario.

· Community String: SNMP Version 2 Community String

· Basic Authentication: Autentificación Web básica.

· Simple Authentication: Cualquier autentificación genérica de usuario y contraseña. Por ejemplo autentificación SQL.

· Digest Authentication: Autentificación Web de texto implícita.

· Binary Authentication: Autentificación definida por usuario

· Action Account: Autentificación de Windows que solo puede ser asignada al perfil de Action Account.

Las cuentas Run As Accounts permiten definir los permisos necesarios para ejecutar reglas, monitores y tareas en computadoras específicas. Los datos de la cuenta son encriptados entre el Root Management Server y la computadora en la cual se define la Run As Account. Un monitor, tarea o regla puede ser asociado a un Run As Profile. Esta asociación se realiza cuando se crea el Management Pack. Es posible asignar otras Run As Accounts a un mismo Run As Profile.

Deja un comentario