Cross-Posting desde El lado del Mal

Control de dispositivos USB

Con el avance de las tecnologías van apareciendo nuevas amenazas y hoy en día, en una memoria USB o en un disco duro USB puede caber toda la información confidencial de una empresa. La fuga de información mediante el uso de dispositivos USB ha sido un quebradero de cabeza de muchas compañías. Las empresas implementan firewalls, sistemas de detección de Intrusos, sistemas de prevención de ataques y mecanismos de cifrado para que al final un usuario con permisos pinche su disco duro de 40 Gb de capacidad de almacenamiento y vuelque toda la información de la empresa y se la lleve a su casa, la cuelgue en Internet o la utilice en contra de los intereses de la empresa. Evitar esto ha sido tarea difícil y en Windows XP SP2 no había ninguna opción que permitiera controlar los dispositivos USB que se permitían conectar o no. En muchas empresas se ha llegado a deshabilitar el uso de conexiones USB en la BIOS. Con Windows Vista se puede gestionar que dispositivos USB están permitidos y denegar el uso de otros. Esto le permite a las empresas y usuarios trabajar con cualquier dispositivo autorizado y que nunca nadie pudiera pinchar una memoria USB no autorizada.

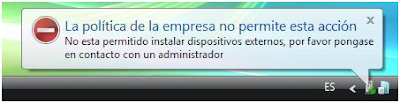

Imagen 4: Directivas de Restricción de Instalación de dispositivos

Imagen 4: Directivas de Restricción de Instalación de dispositivosDentro de las más de 800 directivas de seguridad en Windows Vista hay un conjunto de ellas pensadas especialmente para esta situación y, cuando se intente conectar un dispositivo no autorizado el sistema avisará de esta situación.

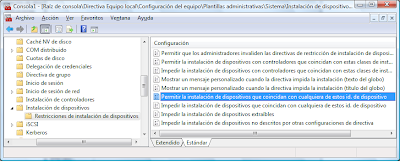

Imagen 5: Dispositivo USB no permitido

Imagen 5: Dispositivo USB no permitidoMIC, UIPI y el modo protegido de IE7

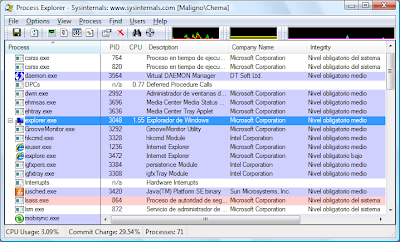

En Windows Vista, el sistema ha sido segmentado por niveles de seguridad. Esto quiere decir que alguien que está en un nivel inferior de seguridad no va a poder hablar con un nivel más alto en la escala de seguridad. Para ello se utilizan dos tecnologías: Mandatory Integrity Control (MIC) y User Interface Privilege Isolation (UIPI). MIC divide todos los datos del sistema en 5 niveles de seguridad que van desde el 0 (o anónimo) hasta el 400 (sistema). Ningún programa va a poder acceder a datos o ficheros situados en un nivel de integridad más alto. UIPI funciona de forma similar pero centrada en el intercambio de mensajes entre aplicaciones gráficas. En este caso ninguna aplicación gráfica va a poder enviar un mensaje a otra aplicación gráfica situada en un nivel superior y, por lo tanto, tampoco interceptar mensajes de otras aplicaciones. Como se puede ver en la Imagen 6, cada proceso en ejecución tiene un nivel de Integridad distinto. Es importante fijarse en que Internet Explorer está compuesto por dos procesos, uno de ellos es el que se expone a Internet (iexplore) que corre con nivel de integridad bajo y otro, que es la representación en el sistema y el que tiene los privilegios de la cuenta (ieuser) que se ejecuta con nivel de integridad medio. En el caso de que un exploit ataque a Internet Explorer 7 sobre Widnows Vista, sólo lograría obtener privilegios de nivel de integridad bajo, protegiendo así todo el resto del sistema. Esta arquitectura se conoce como Modo Protegido de Internet Explorer 7.

Imagen 6: Niveles de Integridad vistos con Process Explorer

Imagen 6: Niveles de Integridad vistos con Process Explorer

estaba buscando informacion para dar los máximos privilegios a una aplicación, ya que cuando instalo NET Framework 2.0 en windows vista, me dice que no tengo privilegios y eso que se los he puesto todos en relación a un archivo, pero me lo sigue diciendo.

Aqui me has dado algunas ideas de donde buscar y he sacado buena información sobre lo que busco.

gracias.