Gracias a la Escuela de Prevención y Seguridad Integral, vinculada a la Universidad Autónoma de Barcelona, los Hands On Lab se desplazan durante el mes de JUNIO a Barcelona. Allí, se realizarán 4 semanas de Hands On Lab centrados en la seguridad de Sistemas ya que esta es una de las prioridades de la Escuela, focalizada en todos los aspectos realizacionados con la Seguridad. Una de las semanas será dedicada a Windows Vista, otra semana semana será dedicada a la familia de productos de seguridad Forefront con ISA Server, Server Security, Intelligent Application Gateway y Client Security junto con los productos System Center. la tercera semana estará centrada en Windows Server 2008 con las tecnologías NAP, IIS7, etc… y una última semana dedicada a la seguridad en la red con la formación ProtégeIT! Network Security. Tienes toda la campaña en la siguiente URL: Hands On Lab Barcelona. Los Hands On Lab de Windows Vista los tienes descritos aquí:

HOL-VIS01 Microsoft Windows Vista. Instalación y Configuración

02 y 03 Junio 16:00-19:00 – Temario Completo

En el presente seminario se analizará la arquitectura general del sistema así como los requisitos para la instalación y el proceso de implant.ación. Una vez implantado los asistentes se familiciarán con el entorno de uso y las herramientas de configuración y administración de dispositivos.

1. Versiones de Windows Vista.

2. Entornos de trabajo de Windows Vista.

3. El proceso de Instalación.

4. Instalaciones basadas en imágenes.

5. La interfaz de usuario.

6. Windows Vista Aero.

7. Integración de tareas.

8. El centro de Sincronización.

9. Sistemas de recuperación con Windows Vista.

HOL-VIS02 Microsoft Windows Vista. Administración

04 y 05 Junio 16:00-19:00 – Temario Completo

Durante el seminario se verán las herramientas de administración del sistema Windows Vista. Las herramientas de gestión remota, la gestión de usuarios y recursos dentro del sistema y como se integra dentro de sistemas informáticos basados en dominios Microsoft.

1. Introducción a Windows Vista.

2. Administración de la interfaz Windows Aero.

3. Las consolas de administración y gestión de Windows Vista.

4. Administración del sistema: gestión de rendimientos con Superfetch y EMD.

5. Sistemas de gestión de red.

6. La administración local del sistema.

7. Windows Mail.

8. Administración de documentos: sistemas de búsquedas.

9. Internet Explorer 7.

10. Copias de seguridad y recuperación.

HOL-VIS08 Microsoft Windows Vista. Gestión de Aplicaciones con MDOP. (SOFTGRID y Microsoft Asset Inventory Service)

03 Junio 09:00-15:00 – Temario Completo

En este Hands On Lab se aprende a implantar y configurar las nuevas herramientas que proporciona Microsoft para gestionar y mantener las aplicaciones de forma dinámica. Con estas herramientas se podrá virtualizar aplicaciones, gestionar el uso de licencias a un número determinado de usuarios, inventariar el software instalado en la empresa y el estado del mismo, etc.

1. Introducción a MDOP.

2. La gestión de las aplicaciones en la empresa.

3. Virtualización de aplicaciones. Reducción de costes y mejoras en los sistemas de seguridad.

4. Componentes de SoftGrid.

5. Configuración de SoftGrid.

6. Despliegue de aplicaciones.

7. Actualización.

8. Eliminación de aplicaciones.

9. Microsoft Asset Inventory Service.

10. Inventariado de aplicaciones.

11. Análisis de licencias

HOL-VIS09 Microsoft Windows Vista. Diagnóstico y Gestión de errores. (Diagnostics and Recovery Toolsets y Center Desktop Error monitoring)

04 Junio 09:00-15:00 – Temario Completo

En este Hands On Lab se aprende a implantar y configurar las nuevas herramientas que proporciona Microsoft para la resolución de problemas en el sistema operativo Windows Vista. Ambas herramientas mejorarán la respuesta de resolución de los problemas e incluso conseguirá una resolución dinámica de los mismos.

1. Introducción a MDOP.

2. Diagnostics and Recovery toolsets.

3. Center Desktop Error monitoring.

4. Diagnóstico de las Estaciones de trabajo: Procedimiento.

5. Análisis y recuperación frente a fallos.

a. Arraque.

b. Sistemas Bloqueados.

c. Pérdida de información.

6. La gestión de errores centralizada con MDOP y SCOM 2007.

7. Configuración de agentes.

8. Configuración de respuestas frente a errores.

9. Informes de estado.

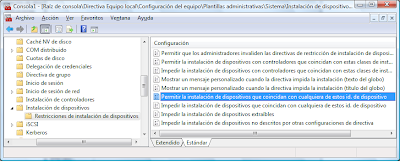

HOL-VIS10 Microsoft Windows Vista. Políticas de Grupo y Directivas para Windows Vista en un Escenario de Empresa.

05 Junio 09:00-15:00 – Temario Completo

En este Hands On Lab se aprende a implantar y configurar la nueva herramienta que proporciona Microsoft para gestionar y mejorar el uso de políticas de grupo que se realiza en el entorno empresarial. Dicho aplicativo se integra completamente con GPM y permite la modificación de políticas offline, recuperación total o de un estado concreto de una política, etc.

1. Introducción.

2. Gestión de entorno y seguridad con Políticas de Grupo.

3. La aplicación de las políticas de grupo.

4. Gestión de políticas con GPM.

5. La gestión avanzada mediante MDOP: Microsoft Advance Group Policy Management.

6. Delegación y gestión granular de políticas.

7. Gestión y control de cambios.

8. Gestión de plantillas de GPO.

9. Edición off-line de políticas.

10.Recuperación de políticas eliminadas.

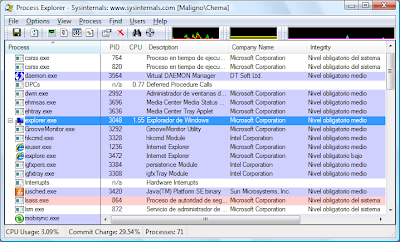

HOL-VIS11 Microsoft Windows Vista. Compatibilidad de aplicaciones en Windows Vista

06 Junio 09:00-15:00 – Temario Completo

En este Hands On Lab se aprende a mejorar la compatibilidad de las aplicaciones en Windows Vista. Se abordarán una serie de aplicaciones de Microsoft que permiten detectar los problemas de compatibilidad, establecer planes de análisis de compatibilidad y principalmente mecanismos que resuelven dichos problemas.

1. El entorno de ejecución de Windows Vista.

2. Compatibilidad de las aplicaciones.

3. Procedimiento para el desarrollo de un plan de compatibilidad de aplicaciones.

4. El asistente para compatibilidad de aplicaciones en Windows Vista.

5. Virtualización de aplicaciones mediante SoftGrid.

6. Ejecución de aplicaciones en máquina virtual.

7. Virtual PC 2007.

Más información de toda la campaña en: http://www.microsoft.com/spain/seminarios/hol_barcelona.mspx