Hay algo que personalmente me molesta y son los diferentes tipos de Malware en los que puede resultar infectado un Equipo por culpa de un dispositivo USB y es que lamentablemente, están los que a pesar de ser muy comunes los Antivirus por ejemplo no los detectan y por supuesto el dispositivo en sí es el que resulta más afectado.

Problema y Solución

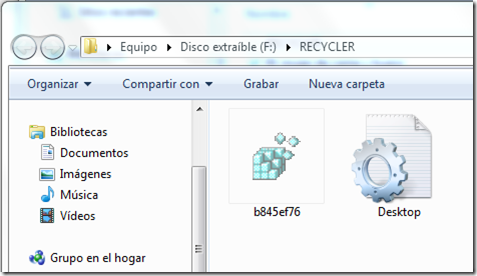

En este caso, al conectar cualquier dispositivo USB al equipo en cuestión, me encontraba con una no tan grata sorpresa y es que se creaba una carpeta oculta llamada RECYCLER que incluía un archivo .ini y un ejecutable en su interior:

Los archivos se denominaban “b845ef76.exe” y “Desktop.ini”.

Además de todo esto, cada carpeta que incluyera la USB se modificaba como Acceso directo por lo que al portar esto la USB, fácilmente podía infectar otro equipo con sólo intentar abrir los directorios.

Por más que analizara el dispositivo con la solución de seguridad (Microsoft Security Essentials) o le diera formato al dispositivo, cuando se reconectaba volvía a reproducirse.

Es ahí entonces cuando decidí ejecutar la mejor herramienta que se puede tener cuando lo demás siempre está perdido, Process Monitor de Sysinternals.

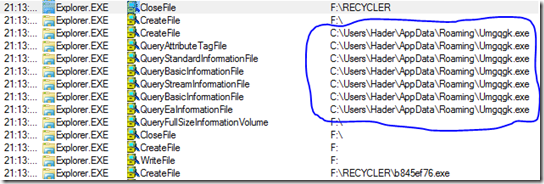

Como no sabía qué proceso analizar (El más opcionado a lo mejor sería Explorer.exe) corrí el monitoreo completo del sistema, di formato al USB previamente y reproducí todo el comportamiento, al terminar paré Process Monitor y empecé a revisar el Log.

Como en estas situaciones de novato con la herramienta, lo que empecé a buscar fue patrones o nombres que tuvieran relación con el problema, por ejemplo RECYLCER y el nombre en cuestión del ejecutable “b845ef76.exe”.

Es normal que en toda la Traza que captura Process Monitor hayan múltiples llamadas y operaciones con estos mismos nombres pues las Aplicaciones o Windows puede verificar siempre que la llave o el registro exista y después realizar las consultas.

Tenía entonces que tratar de subir hasta donde empezaba el llamado y desde ahí ver los comportamientos y bajando un poco me encontré con esto:

La creación de la carpeta no lo podía impedir ya que era un proceso de Explorer.exe y se completaba satisfactoriamente (No sé cómo impedir que haga algo que no se esté llamando por Registro todavía ![]() ) , sin embargo, como ven hay una serie de consultas a un directorio del sistema: C:UsersHaderAppDataRoamingUmgqgk.exe

) , sin embargo, como ven hay una serie de consultas a un directorio del sistema: C:UsersHaderAppDataRoamingUmgqgk.exe

Después de esto era que se completaba satisfactoriamente la creación a b845ef76.exe lo que indicaba que ya el dispositivo quedaba infectado y con los archivos dentro de la carpeta.

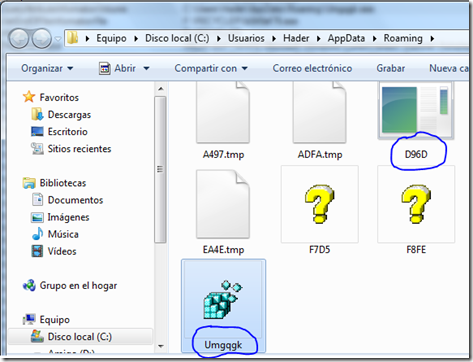

Ahí estuvo mi primera pista, lo que hice fue entonces desde el Process Monitor hacer clic derecho y Jump To para ir a ese directorio y en efecto habían dos Aplicaciones de extraña procedencia:

Supuse que éstas eran las que estaba ocultando la carpeta y que además estaban creando tanto los directorios como los archivos que incluían.

Verificando primero con Autoruns que estos archivos no estuvieran arrancando con Windows, procedí a eliminarlos de este directorio.

A continuación, le di formato otra vez al dispositivo, lo desconecte y reconecté para ver si se volvía a reproducir el problema.

Para mi fortuna, ya no se hacían los accesos directos en las carpetas que incluyera el dispositivo y no había nada oculto pero la carpeta “RECYCLER” seguía creándose aunque ya sin ningun archivo.

Afortunadamente, las llamadas a los ejecutables y demás archivos ya no se encontraban por lo que había salido ya de algo pero, aún me faltaba descubrir el por qué la carpeta se seguía creando (Esto indicaba además, que la infección en parte seguía).

Volví a correr Process Monitor, reproducí el comportamiento y de nuevo ¡A buscar!

Por más que trataba de encontrar otra llamada a algun ejecutable o que fuera extraño (Dentro de mis pocos conocimientos) no logré tener un buen resultado por lo que se empezaba a volver más complicado de lo que había pensado en un primer momento.

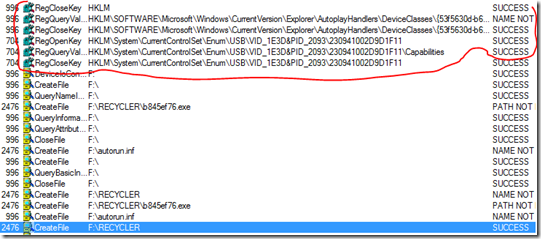

Es aquí cuando recordé que una práctica que puede ayudar con Process Monitor en estos casos es ver dónde empieza a reproducirse el problema (Ya encontrado) y monitorear qué operaciones se estaban realizando antes y esto fue lo que encontré:

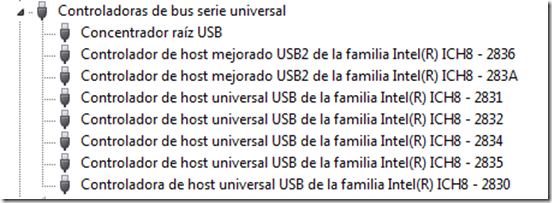

Lo primero que hacía antes es realizar unas consultas a controladores de dispositivos USB (La lista era larga antes de que empezara el problema).

No sabía realmente qué hacer, pero, algunas veces el “probar” suele traer buenos resultados, lo que supuse es que la infección podría venir de un controlador USB de los tantos que se estaban llamando y que se activaba al conectar el dispositivo y hacer la consulta.

Por este motivo, abrí el Administrador de dispositivos, localicé todos los Controladores USB y empecé a desinstalarlos uno por uno desde el controlador de Raíz:

Además de esto, también desinstalé el Controlador USB en el nodo de Controlador de Disco más abajo, le di formato (Otra vez) al dispositivo USB, reinicié el equipo, lo volví a conectar y ¡Wualá! Ya no se creaba la carpeta ni se reproducía comportamiento extraño dentro del dispositivo.

Probé en todos los puertos puesto que en cada uno se reproducía pero para mi alegría, el Malware se había ido!

Queda la duda de cuál controlador en cuestión estaba cargando el Malware sin embargo, quedó un buen aprendizaje de todo esto y es primero siempre tratar de encontrar el origen del problema para poder aprender que considero lo más importante y en ocasiones se vale seguir nuestras propias teorías.

Por supuesto… ¡Continuar aprendiendo Sysinternals!

Espero que le pueda ser útil a alguien el procedimiento que seguí por si tiene un comportamiento similar.

Saludos,

Checho

Huy parce. boy a intentarlo esta noche y le cuento. GRACIAS.

Claro Carlos, cualquier cosa agradezco el Feedback que puedas darnos.

pfffff hasta q solucione el problemita ese pero aun me queda la carpeta recycle.bin en el disco C pero solo lo puedo visualizar desde winrar… pero en la usb ya no esta 😀 gracias aaaahh y yo no use el process.. se encontraba en la misma direccion.. supongo que siempre se esconde ahi ese virus y para eliminar el recycler de la usb lo pude hacer desde la cmd 😀

@William, sí casi siempre se esconde en el mismo directorio equivalente por usuario pero ten cuidado con la carpeta que borraste manualmente desde CMD porque se estaba creando sola, debes fijarte que no sea tu caso que cuando metes la USB se te vuelve a crear.

Mil gracias por el comentario.

hermano lo q haces nos da una esperanza contra estos molestos bichejos, mas aun si los antivirus tardaran en actualizarse…seguir nuestros intintos es lo mejor en grupo y gracias.

@James, tienes razón, en este tipo de casos a veces el Antivirus no es suficiente pero para evitar estas infecciones con USB es bueno siempre tener buenas prácticas, empezando por meter dispositivos de todas las procedencias o en cualquier equipo.

¡Gracias por comentar!

A mí me pasó lo mismo con…

C:Documents and SettingsidDatos de programaPzrkrz.exe

Le cambié el nombre y listo el pollo.

Lo más loco fué que no lo podía ver con el explorador de Windows. Sino con las ventanas que exploran archivos cuando accedemos a guardar/abrir un archivo [de cualquier programa, ej.: Word, Excel o el Notepad].

Saludos!

Hola soy Diego de Argentina, quiero agradecerles por el post, muy bueno y me ha funcionado a la perfección. ya sabia como eliminar los accesos y la carpeta recycler con el virus con el CMD.

Aqui en Argentina entregaron netbooks a todos los estudiantes del ultimo nivel y en mi curso estaban tdas las compus con ese virs, yo me salve de esto.

Probando encontré una solución para que no se infecte el pendrive, es borrar los acessos directos, y el virus pero dejar la carpeta Recycler. el virus al detectar la carpeta piensa q el pendrive ya esta infectado y no pasa nada.

otra solucion tambien es cifrar el pendrive con el bitlocker.

espero que les sirva.

ha! me olvide de contarles que en mi caso el virus lo detecté con el mismo metodo, la diferencia es que se llamaba Udiqik.exe , pero al ir ala ubicación el archivo estaba oculto, probe con las opciones «mostrar archivos, carpetas y unidades ocultos» y destildar la opcion «ocultar archivos protegidos del sistema operativo (recomendado)» pero nada, probé con el CMD y tampoco. en resumen de todas formas desde windows no pude. Finalmente inicié Ubuntu y al fin lo pude encontrar y borrarlo. AL reiniciar windows ya volvio todo a la normalidad y no hizo falta mas nada.

nuevamente gracias por su solicion.

saludos desde Argentina.

Hola Diegooo,

Gracias por comentar y sobre todo ¡Muchas gracias por compartir tus soluciones! 🙂

Me alegra haber sido útil.

Saludos,