Hemos descrito ya 3 de los 4 métodos posibles, y soportados, que hay para aprovisionar un Área de Trabajo de Windows To Go. Instalación manual utilizando el Símbolo del Sistema y DISM, Instalación manual con PowerShell y finalmente, la forma más fácil haciendo uso del Asistente integrado en Windows 8.

Sin embargo, hay varias cosas que aún nos faltan por ver entorno a lo que sigue después de aprovisionar nuestros dispositivos con Windows To Go. Como mencioné en el artículo anterior, trataré de ir cubriendo algunos de los que pueda mostrar bajo mi conocimiento.

Para este post de hoy, y siguiendo un órden quizá lógico, mostraré la forma de cómo después de aprovisionar el dispositivo, podemos sacar provecho del mejorado BitLocker para cifrarlo completamente, así, a parte de dar movilidad, estaremos garantizando seguridad contra uso inadecuado.

BitLocker para Windows To Go, también se puede aprovisionar de diferentes métodos, la forma más fácil, es mediante el asistente para crear un Área de Trabajo de Windows To Go embebido en Windows 8, pero en este artículo, detallaremos la forma manual, utilizando PowerShell, de llegar al mismo resultado. Es importante tener en cuenta, que también se puede usar la herramienta de línea de comandos Manage-bde para cifrar el disco.

*Nota: Este post se enfocará al proceso con PowerShell, en un futuro artículo, trataré de agregar el método con la herramienta de comandos de BitLocker (Manage-bde).

Para ver un poco más de información sobre BitLocker, pueden ver este artículo.

¡Empecemos!

Lo primero que tenemos que hacer, es aprovisionar el dispositivo con Windows To Go, pueden utilizar alguno de los métodos ya descritos y referenciados en artículos anteriores para esto. Después de esto, insertamos el dispositivo nuevamente en el Equipo técnico que tenga en preferencia, Windows 8 instalado y como comportamiento natural, veremos que seguramente, no asignará partición, por lo que la USB no se verá en el Explorador de Windows. Lo que haremos será asignarle primero una letra de unidad a la partición del sistema operativo en el Área de Trabajo de Windows To Go, para luego proceder a cifrarla.

*Nota: Recordemos que no se le asigna letra, porque durante el aprovisionamiento, se le configuró el NODEFAULTDRIVELETTER con valor de Verdadero ($TRUE, ó True).

Desde la Pantalla de Inicio (Windows 8), buscamos PowerShell, clic derecho y Ejecutar como administrador.

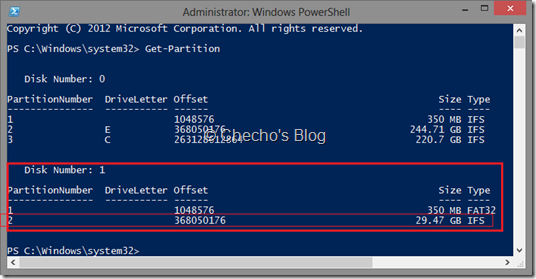

Antes que nada, es necesario saber qué ID de Disco tiene asignado el dispositivo USB con Windows To Go, y la cantidad de particiones que contiene. Para ver esta información, desde la Consola de PowerShell, ejecutamos: Get-Partition

Veremos los discos que Windows tiene referenciados, y algunos detalles de las particiones:

Para este caso, el disco que me interesa, es el que tiene como número “1”, pues por el tamaño, representa la USB con Windows To Go. Lo siguiente es determinar la partición correspondiente al sistema operativo, para este caso, la que está con número “2”.

*Nota: En algunos casos, de acuerdo a como se haya aprovisionado Windows To Go, podría no tener más de una partición, que podría ser la del sistema de archivos de arranque, y de Windows. En ese caso, es la que se referenciaría.

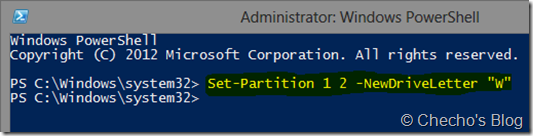

Teniendo el dato exacto del disco y la partición que vamos a utilizar, debemos ejecutar desde PowerShell el siguiente comando:

Set-Partition <DiskNumber> <PartitionNumber> –NewDriveLetter “W”

Donde <DiskNumber> representa el número del disco que tiene Windows To Go (Para este caso, el 1), y <PartitionNumber> es el número de la partición donde está instalado Windows To Go (Para este caso, el 2).

En este orden de ideas, teniendo en cuenta los datos de la primera captura, en mi caso, el comando sería:

Set-Partition 1 2 –NewDriveLetter “W”

*Nota: Es importante tener presente que la letra “W” puede ser cualquiera, y de hecho, debe variar si es que ya está asignada a algún otro dispositivo que esté conectado.

Para verificar que fue satisfactorio, basta con que no haya dado errores la consola de PowerShell, y que desde el Explorador de Windows vean la partición.

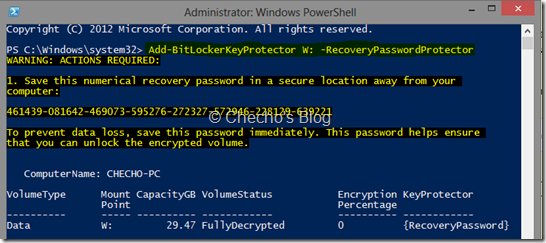

Lo siguiente será crearle una Contraseña de Recuperación (Recovery Key) al dispositivo, que se usa normalmente cuando por alguna razón, Windows detecta alguna manipulación al disco y lo bloquea hasta que se le de el número completo.

Para esto, ejecutamos:

Add-BitLockerKeyProtector W: –RecoveryPasswordProtector

*Nota: El número es el que se referencia debajo del paso 1, deben copiarlo desde PowerShell, y pegarlo en un archivo de texto plano dentro de un directorio de confianza. Para copiar, solo hay que seleccionarlo y hacer clic derecho.

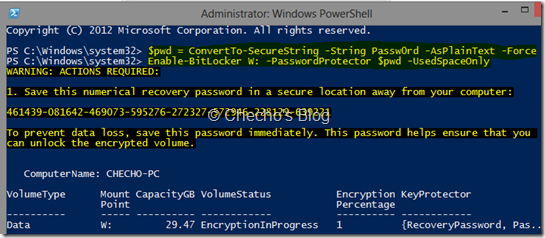

Aprovechando las características propias de PowerShell, debemos crear una variable donde se almacene una contraseña para habilitar el trabajo con BitLocker cada que se conecte en un equipo, y luego ciframos el disco completo.

Para crear y guardar la contraseña personalizada en una variable, ejecutamos:

$pwd = ConvertTo-SecureString -String <password> -AsplainText –Force

Donde <password> es la contraseña personalizada que le indiquemos, Por ejemplo, para este post, mi contraseña será “Passw0rd”, por lo que el comando completo quedaría:

$pwd = ConvertTo-SecureString –String Passw0rd –AsPlainText –Force

Por último, para cifrar el dispositivo utilizando esta contraseña, ejecutamos:

Enable-BitLocker W: -PasswordProtector $pwd –UsedSpaceOnly

Los dos cmd-lets anteriores, quedarían así:

*Nota: El parámetro de –UsedSpaceOnly, habilita la nueva característica de BitLocker y BitLocker To Go en Windows 8, que permite cifrar sólo el espacio del disco que está siendo utilizado, por tanto, el tiempo en que se tome para cifrar, será muchísimo más bajo que en versiones anteriores.

Conforme se vaya guardando más información en Windows To Go, o en general en el dispositivo, BitLocker se encargará de ir cifrando dinámicamente el espacio adicional. Por supuesto, se puede cifrar de una vez todo el disco con tan solo obviar el parámetro de –UsedSpaceOnly al final.

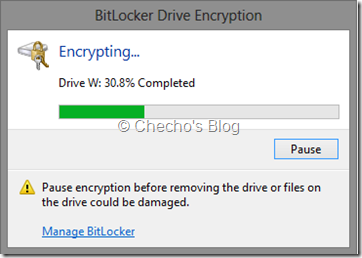

Después de esto, aparecerá la ventana de BitLocker tradicional que nos mostrará el progreso general del cifrado:

El tiempo puede ser más o menos, de acuerdo a la velocidad de lectura del dispositivo.

Una vez terminado el proceso, se debe simplemente quitar el dispositivo del Equipo donde se preparó, y arrancar desde Windows To Go en algún otro equipo. Lo normal sería que antes de iniciar el sistema operativo, nos muestre la pantalla azul de BitLocker pidiéndonos la contraseña para dejar arrancar Windows.

Espero sea de utilidad.

Checho

Hace algunos meses atrás, cuando Windows 8 alcanzó su etapa de Consumer Preview (Beta), estuvimos Explorando